Revoir James Bond – Skyfall m’a permis de savourer un film, qui se moque habilement des poncifs holywoodiens. Une scène en particulier est riche d’enseignement : Daniel Craig – archétype du mâle alpha – est ligoté par un Javier Bardem jouant ouvertement de son ambiguité sexuelle. Évoquer l’homosexualité dans un blockbuster à destination du marché mondial est le signe encourageant d’un monde qui change. Le séducteur au service de sa Majesté se retrouve dans une position inconfortable à essayer de reprendre l’ascendant psychologique. Le loup devenu brebis n’est jamais plus humain selon moi qu’à ce moment là.

Mais au delà du jeu d’acteur rafraîchissant où le glamour côtoie l’intrigue technologique, plusieurs éléments méritent notre attention en cybersécurité. En premier lieu, attachons-nous au lieu dans lequel James – appelons-le par son prénom – se retrouve attaché – à savoir le laboratoire de Raoul Silva. Un laboratoire composé d’une batterie de serveurs exposés aux yeux et aux vues de tous sur une île déserte. Réaliste ? Pas vraiment ; mais est-ce pour autant très important ? Rien n’est moins sûr.

Remarquons plutôt qu’exposer une batterie de machines capricieuses dans un pièce poussiéreuse et ouverte aux quatre vents est rarement une bonne idée. D’autant plus si cette installation se conjugue avec une alimentation électrique datant de l’ex-URSS peu propice à être sécurisée et redondée comme il se doit. Passons également sur les lumières rouges pour témoigner des calculs maléfiques qui sont à l’œuvre. Notons simplement que les lecteurs travaillant dans l’infogérance passeraient pour des génies si nous devions comparer leurs mesures de protection face à cette installation. Et quoiqu’en pense les mauvaises langues, les ingénieurs d’OVH n’ont rien à apprendre sur le sujet. Bien au contraire, la réalité dépasse allègrement la fiction.

Toutefois, ce n’est pas cet élément sur lequel je souhaite m’apesantir. Le laïus sur la rapidité et l’instantanéité des attaques informatiques du méchant Silva est de loin l’élément le plus discutable.

Bien souvent pour rythmer l’action lorsque ce n’est pas tout simplement pour fournir une explication obscure à une intrigue bancale les attaques informatiques apparaissent comme l’œuvre de petit génie parvenant à s’introduire dans les systèmes après quelques heures seulement.

La réalité en terme d’organisation humaine et de processus d’attaque ne serait être plus éloignée. Ce processus, nommé la cyber-kill chain définit le cycle de vie d’une cyberattaque standard. C’est-à-dire les différentes phases d’une intrusion dans un système informatique. Bien qu’il existe de nombreuses interprétations de cette chaîne, la forme la plus élémentaire se compose de sept étapes dont les modalités sont plus riches, plus ingénieuses et avec plus de rebondissements que les films à gros budget essayant de la reproduire.

Nous conserverons à dessein les termes anglais, qui constituent des standards peu traduisibles.

Détaillons pour ces 7 étapes, la pluralités des scénarios et conséquences qu’elles impliquent.

Reckon

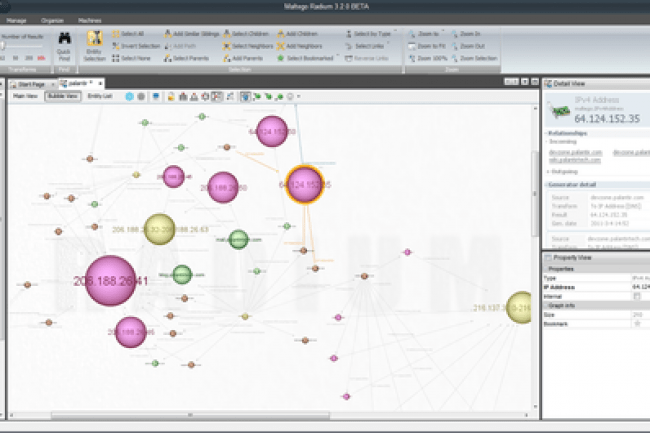

La phase de reconnaissance ou de collecte d’informations vise comme son nom l’indique à collecter autant d’informations que possible sur la cible visée. Contrairement à James Bond plongeant allègrement dans la gueule du loup, un attaquant motivé privilégie avant tout des sources de données externes permettant d’éviter tout contact avec la cible jusqu’à ce que cela soit absolument nécessaire. Moins il y a de contact direct entre l’attaquant et la cible, moins il y a de chances d’être détecté. Pour cette raison, les attaquants retarderont tous contact avec leur cible de manière directe jusqu’à ce qu’il soit temps de frapper.

Le renseignement de sources ouvertes (en anglais : open source intelligence, OSINT) est un renseignement obtenu par une source d’information publique. Instagram, Facebook et Linkedin sont souvent des mines d’or pour récupérer des informations permettant de dresser le profil de la cible choisie. Les attaquants peuvent ainsi passer des mois à recueillir des informations sur une cible pour maximiser leur chance de succès.

L’ingénierie sociale est-elle réservée aux amateurs ?

Vous pensez sûrement que les administrateurs systèmes sont conscients des enjeux de sécurité qu’ils adressent au quotidien ? C’est effectivement le cas la plupart du temps. Pourtant il n’est pas rare que des fuites d’informations sensibles se retrouvent par inadvertance sur des services de cloud publics. Ainsi une étude de North Carolina State University (NCSU) révèle que plus de 100 000 comptes sur Github, principale plateforme de partage de code au monde, comportaient des données d’identification sensibles.

Avec une liste d’e-mails et de noms d’utilisateur récupérés sur des forums peu regardant, un attaquant est capable de rechercher les services en ligne correspondants. La tendance de nombreux utilisateurs à réutiliser les mots de passe dans plusieurs services augmente drastiquement la probabilité de faille. Pénétrer l’identité numérique d’une cible au travers d’un service numérique même de moindre importance permettra à l’attaquant de remonter plus facilement vers des services et informations critiques.

Si le sujet de l’OSINT vous intéresse, je vous recommande la lecture de cet article présentant les principaux outils en la matière.

Weaponize

Après avoir effectué une reconnaissance approfondie d’une cible, un attaquant aura une idée plus précise de l’endroit et de la manière de frapper.

Dans la phase de militarisation, le hacker construit ses «cyberarmes» et se prépare à frapper la cible. Si l’attaque implique le déploiement de logiciels malveillants, ces derniers devront être hébergés sur une plateforme non reliée au hacker. De même, si l’attaque implique des e-mails de phishing, l’attaquant devra créer les contenus des e-mails. Cette phase sera d’autant plus pertinente grâce aux informations recueillies lors de la phase de reconnaissance pour faciliter l’adressage de la cible.

Bien que conditionnant grandement la réussite ou l’échec des étapes suivantes, cette étape n’est pratiquement jamais mise en lumière dans les films car elle constitue un travail de l’ombre. Bien réalisée, elle permet d’identifier les scénarios et moyens les plus propices à la réussite de l’attaque.

Créer des pages de phishing pour simuler des portails web réels ou construire des serveur pour héberger des logiciels malveillants sont autant d’actions nécessaires lors de la préparation de l’attaque. Pouvant être automatisés à l’aide d’outils tels que Puppet ou Ansible, les attaquants utilisent également des ressources cloud génériques telles que Google Cloud Platform pour héberger leur infrastructure. Cela a pour intérêt d’augmenter considérablement leurs résiliences contre les démontages d’infrastructures.

Contrairement à un Raoul Silva dans James Bond centralisant ses serveurs sur son île, il est plus malin de disséminer ses serveurs dans le cloud afin de les rendre moins vulnérables à un démantèlement.

L’hébergement sur un cloud approuvé tel que Google présente l’avantage supplémentaire de fournir un domaine approuvé. Les pare-feu traditionnels ne bloqueront généralement pas ce type de trafic. Cette phase de configuration est donc un mélange pragmatique de moyens à mettre en œuvre pour s’adapter aux caractéristiques humaines, géographiques et techniques de la cible. Le modèle unique aussi perfectionné soit-il sera toujours moins efficace qu’une démarche personnalisée reposant sur une solide analyse préalable.

Deliver

C’est à cette phase que l’attaque débute réellement.

Lors de la phase de livraison, l’attaquant a pour objectif de livrer la charge malveillante à la victime ciblée. Cette livraison peut prendre la forme d’un e-mail de phishing, d’un site web infesté ou même d’une clé USB abandonnée.

La généralisation des services dans le cloud ont vu des services populaires tels que Pinterest et Instagram servir de medium pour diffuser des virus ou des moyens d’infester les cibles. L’utilisation de fournisseurs reconnus par le grand public tel que Google Drive favorise la confiance numérique pour duper la cible. D’une manière générale, la diversité des méthodes de livraison a pour seule limite l’imagination de ses attaquants.

Exploit

Contrairement aux effets dévastateurs montrés sur grand écran, les attaques sont le plus souvent invisibles. Soit elles échouent en se retrouvant bloquées par un mécanisme de sécurité (pare-feu etc.), soit elles réussissent et ont pour objectif de se dissimuler au plus vite aux yeux de leurs victimes.

Pendant la phase d’exploitation, l’attaquant exploitera les vulnérabilités trouvées pendant la phase de reconnaissance qu’elles soient humaines ou techniques. Par exemple, un portail web contaminé redirigera l’utilisateur vers un formulaire de connexion contrefait pour subtiliser ses identifiants.

Cette étape peut paraître aléatoire mais en raison du nombre de systèmes non corrigés dans la nature et des nouvelles failles de sécurité découvertes chaque jour d’autre part, il n’est pas rare qu’un attaquant dispose de plusieurs vulnérabilités présentes sur un même système. L’enjeu est alors pour l’attaquant d’exploiter celle qui seront le plus indétectable pour les systèmes de défense tout en garantissant les accès les plus larges dans le système cible. Quoiqu’il en soit, les attaquants ont pour objectif de demeurer dissimuler le plus longtemps possible afin de procéder aux étapes suivantes.

Install

Une fois que l’exploit initial a eu lieu, l’attaquant commencera à installer une série d’utilitaires afin de recueillir des informations supplémentaires sur le système. Ces dernières permettront à l’attaquant d’infester les différentes couches restantes du système d’information.

Notons que ce n’est pas parce qu’une partie du système d’information a été piraté que l’ensemble des systèmes sont contaminés. La plupart du temps, la compromission ne concerne qu’un applicatif mineur moins protégé car de moindre importance pour l’entreprise.

L’install va ainsi permettre à l’attaquant de mieux comprendre l’architecture technique des systèmes d’un point de vu interne. Une fois de plus, les blockbusters montrent des compromissions mettant l’ensemble de l’entreprise à genoux là où le plus souvent le pirate se retrouve dans une impasse avec des accès (et des informations) limités.

Callback

Pénétrer un système d’information n’est pas d’une grande utilité s’il est impossible d’en ressortir des informations monnayables. Nous l’avons vu, les attaques sont des processus au long court pouvant durer plusieurs mois. Or plus une attaque est longue, plus le risque de se voir démasqué est important. Rappatrier des données sensibles en dehors du système d’information contaminé peut alerter les mécanismes de défenses (IDS etc.).

Lorsque la charge utile malveillante doit renvoyer ces informations aux attaquants, l’enjeu pour les attaquants va être de masquer ce flux (grâce notamment à la stéganographie – l’art passionnant de la dissimulation) afin que le vol de données ne soit pas détecté par le système hôte.

Une fois de plus, l’utilisation de services populaires tels que Google ou Microsoft Azure permet au trafic malveillant de contourner les pare-feu et présente l’avantage de se fondre dans le trafic régulier. Cela rend la détection des requêtes plus difficiles mais pas impossible.

Persist

La plupart des attaquants ne se contentent pas de plier bagages une fois que l’attaque a réussi. Ceci s’explique par l’investissement en matière de temps et d’argent que nécessite une attaque sur une cible de taille importante. La dernière phase de la chaîne est la mise en œuvre d’un mécanisme de persistance pour maximiser les gains à long terme.

Plus une attaque reste invisible longtemps, plus les chances de maximiser les gains sont importantes. Une fois qu’un point d’ancrage a été établi dans un système hôte, les attaquants peuvent notamment tenter un déplacement latéral dans le réseau de l’organisation ou de ses partenaires. Il est en effet plus facile d’attaquer un système tiers lorsqu’on fait parti d’un réseau déjà autorisé à communiquer avec la cible.

Se dissimuler dans la masse le plus longtemps possible…

…tel pourrait être le leitmotiv des attaquants utilisant la cyberkill chain ! Aucune étape n’est obligatoire en soit mais leur ensemble résume bien la méthodologie employée par les attaquants de nos jours.

L’industrialisation des attaques et leurs nécessaires dissimulations s’accorde mal avec les actions d’éclat mises en scène dans James Bond. Pour être efficace, les égos se doivent de laisser la place à la dissimulation des actions.

« Patience et longueur de temps, Font plus que force ni que rage. »

La Fontaine – Le Lion et le Rat