Évoquer la menace cyber que ce soit en entreprise ou auprès d’individus relève trop souvent de la gageure en raison de sa nature intangible, qui la rend difficile à percevoir pour un néophyte. Les cyberattaques telles que les ransomwares ou autres phishings sont concrètes aux yeux de tous mais les manières de s’en protéger demeurent souvent obscure. Une approche pragmatique consiste à catégoriser les surfaces d’exposition, qui favorisent la mise en œuvre de ces menaces.

- Les risques humains et leurs usages associés constituent de loin le principal risque en matière de cybersécurité. Il est d’usage de dire que la solution aux problèmes se situe souvent entre la chaise et le clavier.

- Une seconde catégorie relève de l’architecture technique de la donnée et des applicatifs qui la manipulent. Les applications basculent de plus en plus vers le cloud pour des questions de mobilité des usages et d’interconnexion avec des services tiers.

- Enfin, les réseaux et configurations associées constituent la dernière catégorie. Tout l’enjeu ici, est de rendre les données facilement accessibles aux utilisateurs et applications tierces sans pour autant exposer les systèmes aux menaces cyber.

Le cloud vient bouleverser l’ensemble de ces sujets tant d’un point de vu de l’attaquant cyber que pour ceux qui essayent de s’en prémunir.

Une architecture pensée autour des usages internes

Au début des années 2000, la norme pour les directions informatiques qui en avait les moyens, était de concentrer leur cœur d’activité dans leur propre salle serveur afin d’en maitriser l’architecture et les coûts d’exploitation. Pour en comprendre les impacts, il faut rappeler quelques éléments de contexte.

La digitalisation amorçait une révolution des usages avec l’avènement des solutions grand public de Google et la démocratisation des réseaux sociaux tels que Facebook ou Linkedin. Pour autant, l’informatique professionnelle restait centrée autour de grand ERP tel que SAP et les échanges inter-applicatifs demeuraient pour l’essentiel au sein du réseau de l’entreprise.

Garantir la continuité opérationnelle en fiabilisant le système d’information prévalait sur une menace cyber, qui était moins prégnante qu’aujourd’hui. Les plans de continuité d’activité et de reprise d’activité étaient donc essentiellement centrés sur les infrastructures internes. La cybersécurité se concentrait sur les menaces externes notamment avec les nouveaux usages du web 2.0. Les DSI avaient la conviction de maitriser leur sécurité au sein de leur réseau via des mesures de sécurisations telles que:

- une exposition externe limitée à la DMZ (zone démilitarisée du réseau permettant de choisir quels flux applicatifs sont accessibles sur Internet).

- une segmentation du réseau isolant les serveurs par usage (ERP, comptabilité, messagerie etc.)

- un EDR (Endpoint Detection Response) avec un agent déployé sur chaque serveur permettant de détecter les menaces et si nécessaire d’y remédier en isolant le serveur du réseau par exemple.

Ces quelques mesures loin de constituer un panel exhaustif sont néanmoins représentatives de la sécurisation d’un périmètre internes par les DSI. L’usage du cloud a rebattu ces cartes dans une grande mesure.

La transformation digitale comme facteur d’ouverture

L’ouverture des DSI vers l’extérieur s’est faite sous la pression de la transformation digitale. Que ce soit les portails web (permettant le partage de contenu ou encore le eCommerce) ou la montée en puissance des CRM tels que Salesforce ont poussé à concevoir des passerelles d’échange entre le réseau interne de l’entreprise et ces services externes. Désormais les DMZ bien que toujours nécessaires, ne sont plus suffisantes pour répondre aux besoins. Des APIs managers ont pris le relais pour exposer et consommer des flux applicatifs plus nombreux, plus complexes fonctionnellement et nécessitant des mesures de sécurité plus granulaires (avec des rôles et des profils d’utilisation notamment).

Concomitamment à cette hybridation des échanges entre les solutions internes et externes, les données sont devenues l’un des actifs clé d’une entreprise. Tout naturellement, les attaques cyber ont suivi cette tendance en se complexifiant et en chiffrant cet actif via des rançongiciels.

Il est intéressant de noter que les rançongiciels ont forcés les DSI à s’adapter. Les projets de modernisation des réseaux pour prévenir les risques (par exemple en micro-segmentant les flux inter-applicatifs) se révèlent moins coûteux que la reconstruction complète d’un datacenter dans le cloud suite à une attaque réussie.

Toutefois la tendance de fonds reste la même. Les applicatifs migrent vers le cloud et avec eux, les problématiques de sécurité. Les EDR doivent s’adapter à la multiplication des architectures techniques associées, diminuant ainsi l’efficacité de leur protection.

Le cloud, nouveau paradigme pour la cybersécurité

Derrière cette définition floue de cloud applicatif se cache un amalgame de plusieurs concepts qu’il est nécessaire de clarifier.

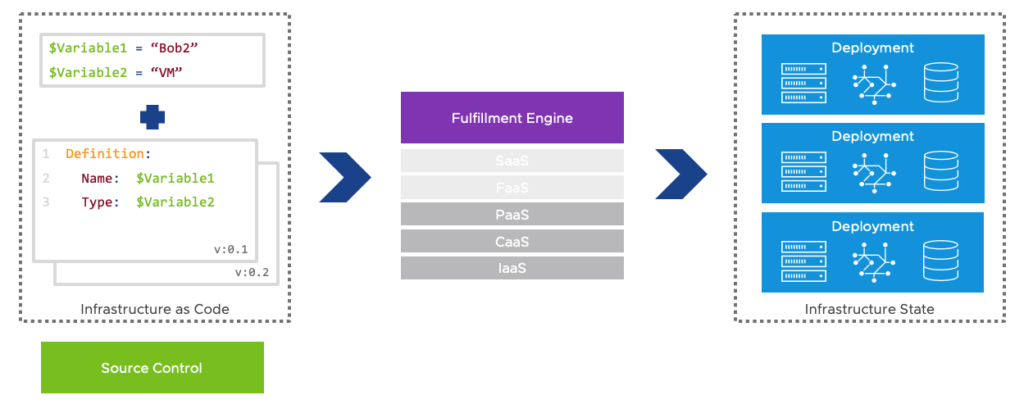

- Le IaaS (Infrastructure as a Code) constitue l’offre de service la plus permissive techniquement. En effet, le fournisseur de service met à disposition un serveur avec une configuration minimale accessible à distance. La couche logicielle se réduit souvent à un simple système d’exploitation accessible en tant qu’administrateur. Libre ensuite à l’utilisateur d’installer les applicatifs et les paramétrer comme il le désire.

- Le PaaS (Plateforme as a Service) est une offre de service moins flexible que la précédente. Elle offre un service pré-packagé permettant de faciliter l’installation d’un logiciel final. Cela évite à l’utilisateur final de perdre du temps sur des configurations répétitives qu’il maitriserait moins pour se concentrer sur son cœur d’activité: la solution applicative qu’il souhaite offrir aux utilisateurs finaux.

- Le SaaS (Software as a Service) est l’offre la moins souple mais aussi la plus visible du grand public. Lorsqu’on évoque des services comme Linkedin ou Facebook, on ne réfléchis pas en matière d’architecture technique et de flux de données (au grand dam de la cybersécurité) mais directement en terme de « service rendu » aux utilisateurs.

La réalité du cloud est donc protéiforme mais son point commun est d’avoir industrialisé le déploiement des instances requises (que ce soit un container hébergeant une machine virtualisée, un serveur applicatif ou bien directement un service prêt à l’emploi) via ce qu’on appelle l’infrastructure as a code.

L’infrastructure as a code permet via un outil tel que Terraform d’instancier des machines virtuelles ou des grappes de serveurs de manière quasi-instantanée. Ansible prends alors le relais afin de configurer l’instance en déployant par exemple une configuration serveur prête à l’emploi.

Dès lors, lorsqu’un incident de sécurité survient, il devient plus simple de remplacer l’instance compromise par une nouvelle instance sécurisée, plutôt que de patcher l’existante qui est compromise. Le délais d’indisponibilité auprès des utilisateurs finaux s’en trouve ainsi raccourci.

Vers une sécurité anticipative

Le changement de paradigme entre un datacenter administré localement et des instances dans le cloud redéfinit la manière de sécuriser un système d’information.

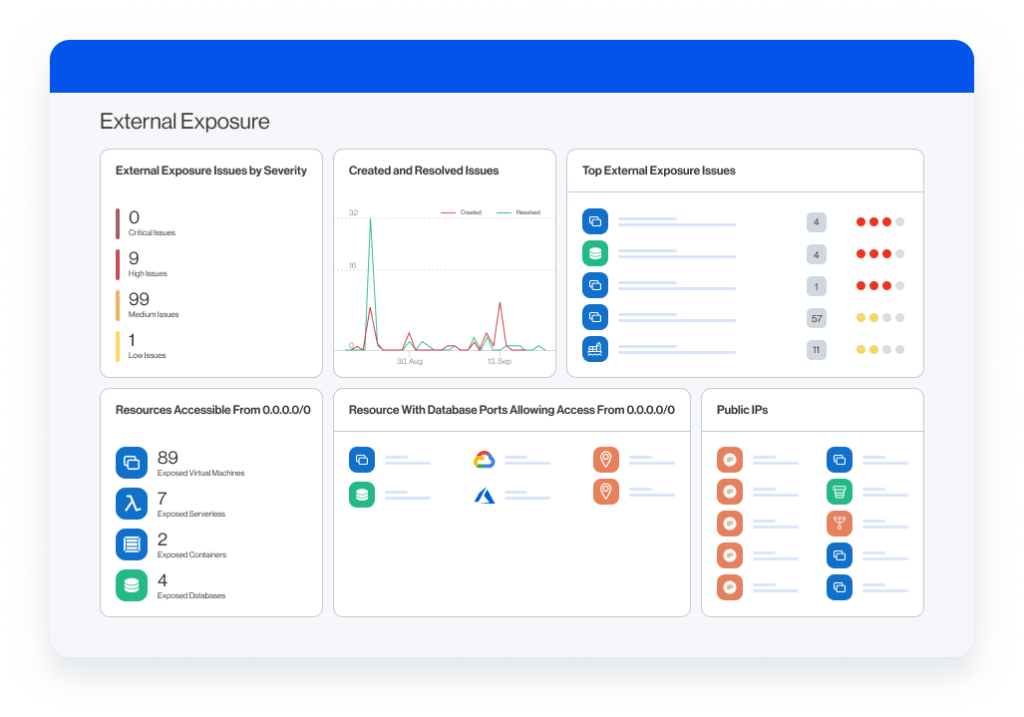

La présence de l’infrastructure as a code rends les audits techniques plus faciles à automatiser. Le concept de « Cloud Security Posture Management » (CSPM) décrit bien l’importance pour un cloud de se sécuriser en mettant à jour de manière systématique ses composants et librairies, en évitant d’exposer de manière disproportionnée ses interfaces réseaux, en gérant finement les rôles et autorisations des utilisateurs ou encore en évitant de laisser des mots de passe non chiffré dans le code.

Peut-on pour autant considérer que l’approche « traditionnelle » de la sécurisation des serveurs se trouve balayée par le cloud ? Rien n’est moins sûr.

Certes, la capacité d’auditer facilement les instances composant un cloud applicatif est séduisante. Elle permet notamment d’avoir un tableau de bord lisible et donc vendeur auprès des décideurs IT. Quel responsable de sécurité n’a jamais rêvé d’avoir les chemins d’attaques sur son SI automatiquement corrélé à ses vulnérabilités comme le permet la solution Wiz.io ci-dessous ?

Au delà de ces aspirations plus ou moins saines, ce type de solution ne vise pas à remplacer les services traditionnels de remédiation aux menaces qu’offrent les EDR classiques. Elles améliorent toutefois grandement l’observabilité (le monitoring) des clouds, qui de part leurs facilités de création, n’encouragent pas aux bonnes pratiques cyber. Combien de fois une instance de serveur a-t-elle été créée dans le cloud pour un besoin ponctuel de prototypage sans être détruite derrière ? Cette dérive très répandue est notamment à l’origine du métier des « finops » qui visent à rationaliser l’usage des instances dans le cloud et donc à maitriser leurs coûts.

En synthèse

Il y aurait encore de nombreuses choses à dire sur la cybersécurité dans le cloud. L’enjeu ici est moins d’être exhaustif que de comprendre les mécanismes sous-jacent qui gouvernent la sécurisation des clouds. L’infrastructure as a code a favorisé la reproductibilité des instances ainsi que sa conformité aux bonnes pratiques. Plutôt que de sécuriser une instance compromise, le cloud favorise plus le remplacement de cette dernière par une nouvelle instance sécurisée. Cette facilité de création via des processus toujours plus intuitifs ne doit cependant pas cacher le revers de la médaille. Les instances créées doivent être gérées tout au long de leur cycle de vie pour être modernisée et s’adapter aux évolutions du SI. C’est à cette principale question que réponds le concept de cloud security posture management. Les coûts qu’engendrent le cloud nécessitent de réfléchir à ses usages en amont. Pour autant, la résilience qu’il offre en matière de cybersécurité tout comme aux enjeux métiers font de ce dernier un élément incontournable du système d’information de demain.

Ne me jugez pas sur mes succès, jugez-moi sur le nombre de fois où je suis tombé et où je me suis relevé à nouveau.

Nelson Mandela